�������˵��

��������ʱ��2017��05��12�գ�������Ϣ���ڿ�����NSA�ڿ�������й©��“����֮��”���߷�������繥���¼�����������������PC��Ⱦ������Զ�̿��ƣ���Ϊ�������ӵı��ر��ڿ�����ڿ��ķѴ���������Դ�����»������ܽ��ͣ�����������װ���������������ļ��ᱻ��������Ϊ.onion����.WNCRY�����û�ֻ��֧���߶�������ܽ��ָܻ��ļ����Ը��˼���ҵ��Ҫ�ļ��������������ʧ���ܸ�ȾͼƬ������ʾ��

����“EternalBlue”�������õ�����Windows����ϵͳ��SMBv1Э���еİ�ȫ©����δ��������֤�Ĺ����߿�����Ŀ������������Ʊ��Ĵ��������������������Ŀ�������Զ��ִ��������롣“����֮��”����ɨ�迪��445�ļ������˿ڵ�Windows������ֻҪ�û������������ڿ;Ϳ����ڵ��Ժͷ�������ֲ������������

����֮ǰ��������α�������445�˿ڴ�������棬��Ӫ�̶Ը����û�����˶˿ڣ��������ض���ҵ�����������ƣ����ڴ�����¶445�˿ڵĻ��������Ҳ��Ϊ�˴˴θ�Ⱦ�¼������������Ѿ��д�������ҵ������û��������PC����װ���������������⣬���ݹ���ý��ı�����ĿǰӢ��������������˹�����������������Խ�ϡ��й�̨��ȹ��Һ͵���Ҳ�����˱���Ⱦ�������

����Ӱ�췶Χ

����MS17-010©����ҪӰ�����²���ϵͳ��

��������汾����ϵͳ��

����Windows 2000

����Windows XP

����Windows Vista

����Windows7

����Windows8

����Windows8.1

����Windows10

�����������汾����ϵͳ��

����Windows Server 2000

����Windows Server 2003

����Windows Server 2008

����Windows Server 2012

����Windows Server 2016

������ⷽ��

��������“EternalBlue”�����ô�����Ҫ���Windows XP��Windows7��Windows Server 2008�ȣ���Щ�汾�IJ���ϵͳռ���桢����������ϵͳ�Ĵ֣���˴˴��¼�����Windows��Ӱ��dz����ء�

������ⷽ��ֻ������Ӱ���Windows����ϵͳ�汾ֻҪ����445�˿ڡ���û�а�װMS17-010�Ļ�����ȷ�ϻ��ܵ�Ӱ�졣

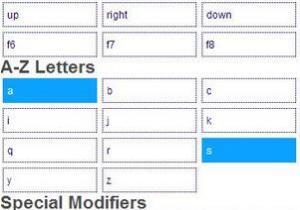

��������Ƿ�������445�˿ڣ����Բ���Telnet��ʽ��Ҳ����ʹ��רҵ�Ķ˿�ɨ�蹤�ߣ�������ʾ��

����1��Telnet���telnet [ip ��ַ] 445

������ ��Telnet����������445�˿�

����2���˿�ɨ�跽����

����# nmap -sS -p 445 -vv 192.168.1.1/24

��������ʹ�������˿�ɨ�蹤��

�������磺Softperfect Network Scanner

��������ɨ��˿�Ϊ445

3��ʹ��Nmap��������˿�ɨ�裺

����# nmap -sS -p 445 -vv 192.168.47.1/24

�� Nmapɨ��445�˿ڣ�SYNɨ���ٶȿ죩

����4. ���ϵͳ��װ�������

����ͨ�����ϵͳ�ĸ����������֪��ϵͳ�Ƿ��Ѿ����MS17-010��װ����ȫ��������鷽��Ϊ “�������”->“�������”->“�Ѱ�װ����”(��ز�����ż�https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx )

�� Windows7ϵͳ��ȫ�����������ͼδ��װ��

�����ʣ��ҵ�����û�м���445�˿��Dz��Ǿ�˵��ϵͳ��û������ģ�

������Ŀǰ��������“����֮��”�ĸ�Ⱦ;��Ϊ����445�˿ڣ��������445�˿�ͨ�ſ��Է�ֹ��������ĸ�Ⱦ��Ϊ������ϵͳ��Ȼ�Dz���ȫ�ģ���Ϊ��ذ�ȫ������δ��ʱ���£�������Ϣר�ҽ����������������������ز������¹�����

�����ʣ��ҵ������в��𰲺���ϢרҵAPTԤ��ƽ̨���Ƿ��ܹ�����ز���������Ϊ������Ƹ澯��

����������APTԤ��ƽ̨��3���Ѿ����MS17-010�Ĺ���������רҵ����Ԥ�����ԣ��ܹ���һʱ�������ع�����Ϊ����췢�ֹ�����Դ������Ŀ�꣬����ʱ�����澯������ϵͳ���“����֮��”����������MS17-010�����ĸ澯��

Ӧ������

���������Ѿ���Ⱦ��ϵͳ

�����Ͽ��Ѿ���Ⱦ������ϵͳ���������ӣ���ֹ��һ����ɢ��

�������ȼ��δ��Ⱦ������©��״��������©���ӹ̹����ɻָ��������ӡ�

�����Ѿ���Ⱦ�նˣ������ն�������Ҫ�Ծ������÷�ʽ��������°�װϵͳ������ȫ��ʽ��Ӳ�̡�ʹ��ȫ�²���ϵͳ�����Ʋ���ϵͳ��������װ������������ͨ�����ȷ�������©�����ٻָ��������ӡ�

��������δ��Ⱦ��ϵͳ

����ע�⣺���²������Ⱥ�˳������չ

����[*�dz���Ҫ*] �ε�����֮���ٿ�������

����������Ҫ�ļ��ı��ݹ�������ñ��ݵ��洢�����У�

��������ϵͳ����ǽ����������ֹ��445�˿ڽ������ӣ�����ʹ���������չ��

��������һ��

����echo "������Թ���Ա��������"

����netsh firewall set opmode enable

����netsh advfirewall firewall add rule name="deny445" dir=in protocol=tcp localport=445 action=block

������������

����Windows 32λ�ر�445�˿���������bat����

����REG ADD HKLM\SYSTEM\CurrentControlSet\services\NetBT\Parameters /v SMBDeviceEnabled /T REG_DWORD /D 0 /F&&sc config LanmanServer start= disabled&&net stop lanmanserver /y

����Windows x64λ�ر�445�˿���������bat����

����REG ADD HKLM\SYSTEM\CurrentControlSet\services\NetBT\Parameters /v SMBDeviceEnabled /T REG_QWORD /D 0 /F&&sc config LanmanServer start= disabled&&net stop lanmanserver /y

�����½��ı��ĵ���Ȼ�������Ͻű����ݣ�����Ϊ��.bat����ʽ���ļ������Ҽ�������Ա���С�����CMD�Ի�����ʧ���������Լ��ɡ�

�������ޱ��裬����ر�SMB��������

������ϵͳ�Զ����£������ϵͳ�������а�װ������������������Բ������߲�����ʽ����

������װɱ�����������������⣻

������ǿ������������������ʶ���������λ����Դ���ļ����ر��ƶ��洢�Զ����Ź��ܵ�

������������

�����߽罻������·����������ǽ���豸��ֹ˫��135/137/139/445�˿ڵ�TCP����

���������������ɽ���·���豸��ֹ˫��135/137/139/445�˿ڵ�TCP����

�����������ַ��������ּ�⡢APT�Ȱ�ȫ�豸©���⣬������������

���߲������ص�ַ

����Security Update for Windows XP SP3 (KB4012598)

����http://download.windowsupdate.com/d/csa/csa/secu/2017/02/windowsxp-kb4012598-x86-custom-chs_dca9b5adddad778cfd4b7349ff54b51677f36775.exe

����Security Update for Windows Server 2003 (KB4012598)

����http://download.windowsupdate.com/c/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x86-custom-chs_b45d2d8c83583053d37b20edf5f041ecede54b80.exe

����Security Update for Windows Server 2003 for x64 Systems (KB4012598)

����http://download.windowsupdate.com/c/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x64-custom-chs_68a2895db36e911af59c2ee133baee8de11316b9.exe

����Security Update for Windows 7 (KB4012212)

����http://download.windowsupdate.com/d/msdownload/update/software/secu/2017/02/windows6.1-kb4012212-x86_6bb04d3971bb58ae4bac44219e7169812914df3f.msu

����Security Update for Windows 7 x64 (KB4012212)

����http://download.windowsupdate.com/d/msdownload/update/software/secu/2017/02/windows6.1-kb4012212-x64_2decefaa02e2058dcd965702509a992d8c4e92b3.msu

����Security Update for Windows Server 2008 R2 x64 (KB4012212)

����http://download.windowsupdate.com/d/msdownload/update/software/secu/2017/02/windows6.1-kb4012212-x64_2decefaa02e2058dcd965702509a992d8c4e92b3.msu

����Security Update for Windows10 (KB4012606)

����http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/03/windows10.0-kb4012606-x86_8c19e23de2ff92919d3fac069619e4a8e8d3492e.msu

����Security Update for Windows10 x64 (KB4012606)

����http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/03/windows10.0-kb4012606-x64_e805b81ee08c3bb0a8ab2c5ce6be5b35127f8773.msu

ת����ע���� ����ת���ԣ���˼��Դ�� http://www.aseoe.com/show-26-1049-1.html